【拆解FPS 轉數快騙案】騙徒利用電子直接扣帳授權eDDA漏洞+電子錢包行騙

啱啱新聞上有報導有騙徒利用FPS轉數快去偷走咗事主係銀行入面嘅錢,先前轉貼新聞時係我Facebook上都有提過,問題唔係出於事主應用FPS轉數快。總結事件,今次賊人利用咗FPS轉數快入面電子直接扣帳授權(eDDA)嘅設計漏洞而轉走咗事主嘅錢。大家最關心莫過於有何自保方法,借鑒今次件事我自己認為:

- 唔好亂俾身份證人,有心人裝無心人你唔知人地可以拎到嚟做咩,要用Whats App send出去嘅就可免則免

- 就算要比身份證副本要註明「COPY」,除咗「COPY」可以嘅就寫埋同埋日期及註明目的

- 老生常談,好好保護自己嘅個人資料,要交資料首先你要信得過個要求者,行多步就驗証埋個要求者來自官方機構(e.g. 網上upload資料都睇清楚個網址係咪官方)

我個人仍然相信轉數快個嘅系統安全性,而今次嘅問題來源「電子直接扣帳授權(eDDA)」漏洞亦都叫停咗,相信同類型騙案唔會再發生。係呢兩日睇咗好多唔同關於呢件事嘅評論亦都同好多唔同網友交流過。而當中睇到一篇由「OURSKY」所寫嘅文章對於解釋成件事同埋安全tips同我嘅理解都好相似,而呢篇文章寫得好,容易明白問題係邊到。以下轉載一下呢篇文章予各位參考。事前我亦問准咗「OURSKY」歡迎我的轉載,以下我有改動過格式配合我平時嘅寫作風格。

里先生相關文章→轉數快FPS優惠合集

***以下內容由OURSKY所寫,經里先生改動過格式

***Source: https://m.oursky.com/fraud-via-fps-alipay-115984e8bda5

***Credit: OURSKY

👽 (警訊篇)騙徒可以怎樣利用 FPS 電子直接扣帳授權呃走你嘅金錢

啱啱發生咗一宗關於 FPS 搵工被轉走9萬7千元嘅騙案,事主應朋友介紹搵工,「僱主」要求佢透過 Whatsapp 提供銀行賬戶號碼同身份證照片。事主不防有詐,第二日就發覺比人係恆生銀行轉走咗9萬7千元,分18次透過 FPS 增值去騙徒支付寶賬戶度。

上一集講咗《商戶可以怎樣利用「轉數快」(FPS)來接受電子付款》

而家,就嚟講下:騙徒可以點樣利用「轉數快」電子直接扣帳授權服務呃走你嘅金錢。

電子直接扣帳授權 (eDDA)

FPS 除咗即時跨行轉賬至外,FPS仲有一個增值服務,叫做「電子直接扣帳授權」(eDDA)。eDDA指示可以令戶口增值、繳付帳單等嘅服務由收款方自動扣帳。(以下節錄自FPS官方網站)

「電子直接扣帳授權(「eDDA」)是轉數快提供的一項增值服務,旨在支援付款人的預設授權,透過在轉數快啟動的直接扣帳支付從付款人戶口扣帳。eDDA適用於各種直接扣帳支付,例如收款人啟動的戶口增值、繳付帳單,以及電子商貿支付等。轉數快可支援兩類eDDA,分別由付款人(「標準eDDA」)及收款人設立(「簡化eDDA」)。」

一般嚟講,電子直接扣帳授權都係由付款方啟動(例如銀行),試想想一向申請八達通增值,都係要係銀行填表搞手續。

但係,Plan A 唔得,咪試下 Plan B 囉。原來除咗由付方啟動,係 FPS 仲有另一個新方法,就係由收款人啟動電子直接扣帳授權:

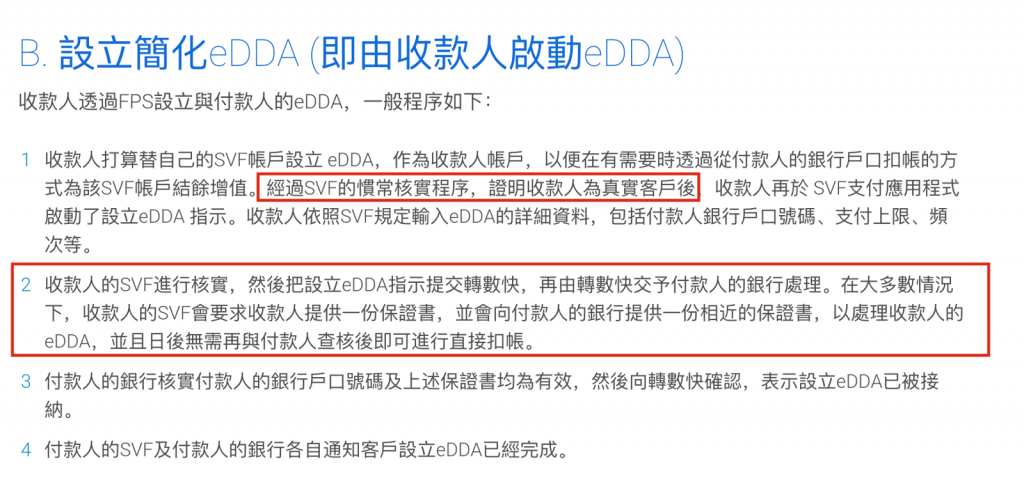

由收款人啟動 eDDA(圖片來源: FPS 網站)

收款人啟動 eDDA 流程(圖片來源: FPS 網站)

- GET!請留意:核實身份嘅任務係由收款人的 SVF 處理的。上述騙案 case 入面「收款人的SVF」就係:「支付寶」。

- 所以,如果支付寶向銀行證明我係「陳大明」,銀行就會認為我就係「陳大明」。

- 綜合以上「觀察」,我哋就有個 Full Picture 了。

⛑由於未有細節公佈,所有資料都係透過報導所得,所以以下方法都係靠估嘅。 #家庭觀眾切勿仿效

如果我係騙徒嘅話,我應該會咁做:(如果咋)

- 首先用方法問事主攞到身份證副本同戶口號碼。(搵工只係借口,可以係代辦服務、申請入學、換領優惠等等。)

- 然後開個支付寶帳戶(重要位:唔一定要用事主個電話號碼開支付寶!)其實八達通可能都ok,不過上限應該低個支付寶,且不考慮。

- 用事主張身份證副本做支付寶電子錢包實名認證。

- 申請FPS增值綁定帳戶,而家只需要全名要戶口號碼(事主亦都無需事先申請 FPS 服務)

- 之後就透過 eDDA 去增值電子銀包。可能因為有增值預設上限,所以決定騙徒透過螞蟻搬家的方法,轉走帳戶內嘅金錢:97000 除以 18 = 每次5388.89。

- 筆錢入咗落騙徒支付寶度,就可以為所欲為,例如再透過 FPS 轉到其他太空賬戶兌現、或者付款至其他商戶。

成件事最神奇嘅地方係:騙徒完全唔需要 Log in 入你個 e-banking account,甚至連你 e-banking password 都唔需要知(其實佢連你電話號碼都可以唔需要知…)

照此玩法,只要有賬戶號碼,仲可以事主攻克其他銀行嘅戶口。如果事主中銀戶口亦都有大筆現金,亦可以用同樣方式轉走。

正所謂:Security is Only as Strong as the Weakest Link

看畢以上拆解。唔知大家認為個 Weakest Link 係邊度呢?

.

.

.

.

.

.

.

答:

- 第一,毋須親身到銀行辦理手續而開到戶口,一向係銀行界致力想解決嘅問題之一。但係開戶時遙距驗證是否本人,都依然係非常困難嘅問題,業界有嘗使用 AI 去處理(例如面部識別),但效果仍然未夠安全。所以如果要係銀行開戶口,申請開戶果一個 moment,都一定要親自現身。但係而家係轉賬方面,顯然某些 SVF 只靠身份證副本為核實基礎,實在係極低級的安全漏洞。

- 第二,而家 FPS 容許收款方 SVF 負責核實。例如:以前,申請八達通自動增值,係銀行又要簽名又要填表,又要等佢核實;而家反而係收款方「八達通」可以核實後就向銀行申請 eDDA,變相銀行無法確保付款要求的真確性。

- 第三,就算係有以上「不幸事件」發生,事主都應該收到 Email 或者 SMS 通知丫。(不過呢方面好似好少有報導)有好多人話用 2FA 就可以解決問題;不過,每次自動增值都要入多次code都真係幾麻煩嘅(會變返做「轉數慢」)。其實,只需係銀行接納咗 eDDA 嘅時候,要求客戶手動接納一次款指示,就已經可以防止未經許可嘅自動增值。

最後,如果你要問:邊方面有「漏洞」的話:

以上一、二、三都絕對係 FPS 嘅設計問題;而第一點中,支付寶係核實用戶身份方面形同虛設,亦都責無旁貸。

你,又點睇呢?

⚠️ 重要安全貼士

- 呢個問題,唔好以為唔用 FPS 就唔會中伏。反而如果你快過騙徒登記晒所有服務,可能先係最安全(雖然無可能做到😇)

- 現時,金管局已經要求各SVF營運商暫停 eDDA 服務,同一漏洞應該暫時未必會重演。

- 不過,現實生活中,除咗銀行授權之外,其實好多授權都係可以透過身份證副本同埋冒簽去達成騙案,例如:代領回鄉證、代辦申請手續等等。

- 世界十面埋伏,如果營運機構審核程序做得不足,就好容易令騙徒足以冒認受害人身份。

- 唯一可以做嘅,就係好好保護自己嘅個人資料

所以記住:

- 千祈唔好亂send身份證俾任何人。千祈唔好亂send身份證俾任何人。千祈唔好亂send身份證俾任何人。

- 就算要比身份證副本比人,一定要係上面註明「COPY」同埋日期,甚至在影印本上寫明「此身份證副本只供XX機構之用」。咁樣騙徒都唔可以「循環再用」同一張副本。

更多參考文件:

FPS Rules:

https://fps.hkicl.com.hk/chi/fps/about_fps/scheme_documentation.php